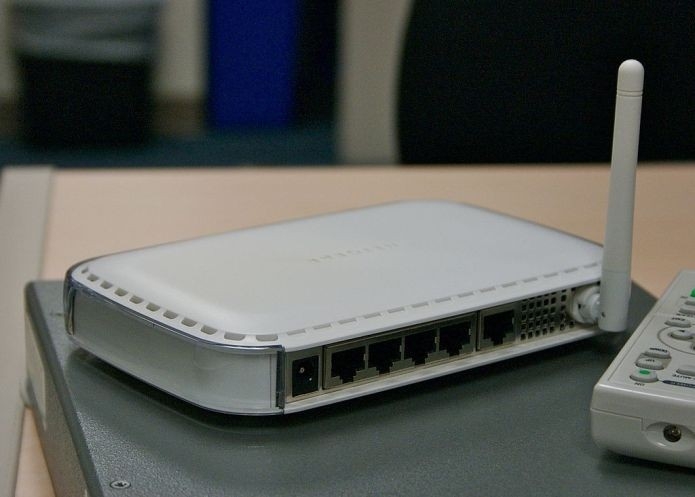

Os analistas da Kaspersky Lab anunciaram que foi descoberto um ataque criado por criminosos brasileiros, que tem como objetivo mudar as configurações DNS de roteadores domésticos, usando ameaças com base na web, isto é, engenharias sociais e sites maliciosos. Nestes ataques, os servidores DNS alterados e configurados no dispositivo de rede, direcionam os usuários a páginas de phishing de bancos brasileiros, programadas para roubar credenciais financeiras de contas e senhas.

Os analistas da Kaspersky Lab anunciaram que foi descoberto um ataque criado por criminosos brasileiros, que tem como objetivo mudar as configurações DNS de roteadores domésticos, usando ameaças com base na web, isto é, engenharias sociais e sites maliciosos. Nestes ataques, os servidores DNS alterados e configurados no dispositivo de rede, direcionam os usuários a páginas de phishing de bancos brasileiros, programadas para roubar credenciais financeiras de contas e senhas.

Ataques direcionados a roteadores não são novidade; em 2011, pesquisadores da companhia descreveram um malware visando dispositivos de rede como este. No Brasil a empresa documentou uma série de ataques remotos, que começaram em 2011-2012 e que afetou mais de 4.5 milhões de modens DSL. O ataque explorava uma vulnerabilidade remota e mudava as configurações DNS. Porém, esta abordagem “baseada na web” era algo novo para os criminosos brasileiros até agora e acredita-se que isto irá se espalhar rapidamente entre eles, assim como o número de vitimas aumentará.

Os ataques começam com um e-mail malicioso e um pouco de engenharia social, convidando o usuário a clicar na mensagem que diz: “Eu sou seu amigo e eu quero te contar que você esta sendo traído, olhe estas fotos”. Embora pareça que poucos cairiam nesse golpe, não é o que acontece. De acordo com a empresa, são 3.300 cliques em três dias, com a maioria dos usuários localizados no Brasil, Estados Unidos e China, provavelmente brasileiros morando lá ou pessoas que entendem e falam português.

Após clicar, o usuário obtém acesso a um site cheio de conteúdo adulto, com fotos pornográficas. Enquanto isso, começam a ser executados scripts em segundo plano, que tentarão adivinhar a senha de seu roteador.

Ele irá tentar diferentes combinações comuns como “admin:admin”, “root:root” ou “admin:gvt12345”. Os scripts continuaram tentando combinações que apontam para o painel de controle do seu dispositivo de rede, tais como [yourIP] .rebootinfo.cgi ou [yourIP] .dnscfg.cgi ?. Cada roteiro inclui os comandos para alterar os servidores de DNS primário e secundário.

Se você estiver usando as credenciais padrão no seu roteador doméstico, não haverá uma interação e, por isso, você nunca perceberá que o ataque ocorreu. Em último caso, se não estiver usando as credenciais padrão, o site mostrará um aviso solicitando que você entre com elas manualmente e se o usuário informar, o ataque funcionou. Sendo assim, fique atento às mensagens no seu PC.

O Kaspersky Lab descobriu que, para fazer esse procedimento, os criminosos brasileiros usam ativamente cinco domínios e nove servidores DNS. Todos eles hospedando páginas phishing para os maiores bancos brasileiros. Os sites maliciosos usados nos ataques estão filtrando o acesso direito usando referencias HTTP, com o objetivo de prevenir o acesso de analistas de segurança.

Diante de tamanha técnica, fica pergunta: como se proteger? Tenha certeza que você não esta usando uma senha padrão em seu roteador e nunca coloque suas credenciais em qualquer site que peça por elas. A Kaspersky também informou que a ferramenta, o Kaspersky Internet Security, também está preparado para bloquear este tipo de scripts automaticamente; vale testar e proteger o computador.

Manter seu computador sempre protegido é a melhor forma de se prevenir contra ataques virtuais. Veja no TechTudo Downloads os melhores antivírus grátis para Windows e aproveite para conferir opções de antivírus para Android. Os gerenciadores de senhas também podem ser muito úteis, foi pensando nisso que criamos um kit com os melhores para você; baixe e proteja-se. E use sempre senhas fortes.